O que está acontecendo

Recentemente foi identificado o malware batizado como Maverick, que atinge usuários do WhatsApp (app e web) no Brasil com o objetivo de capturar dados bancários, senhas, tokens de sessão e até infectar a própria conta do WhatsApp para se espalhar.

Alguns detalhes importantes:

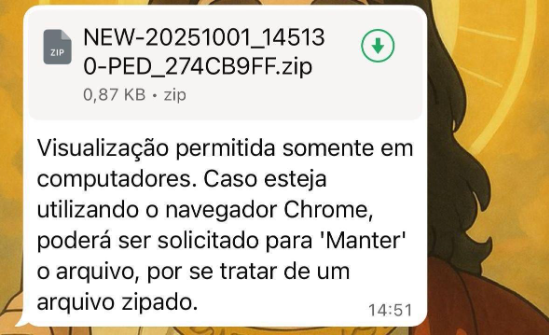

- O vírus vai junto com um arquivo .zip que contém um atalho “.LNK”. Ao abrir esse atalho, o malware se ativa.

- Ele verifica se o sistema está configurado para o Brasil (fuso horário, idioma, formato de data) antes de infectar — ou seja, somos alvos diretos.

- Depois de ativado, ele:

- captura telas, digitação;

- identifica acessos a sites de bancos ou corretoras;

- cria páginas falsas (“phishing”) para roubar credenciais;

- usa a conta do WhatsApp da vítima para reenviar a si próprio via “WhatsApp Web”.

No começo de outubro já havia mais de 62 mil tentativas de infecção bloqueadas no Brasil.

O vetor de entrada

- A vítima recebe uma mensagem no WhatsApp (normalmente vinda de um contato que já foi comprometido, pra parecer confiável).

- O anexo é um arquivo ZIP com nome enganador: “ORÇAMENTO_114418.zip”, “COMPROVANTE_20251001_094031.zip”, etc — ou seja: algo que sugere documento financeiro, recibo ou notícia importante.

- Dentro do ZIP está um atalho (.LNK) do Windows, que quando aberto, inicia o processo malicioso.

- Execução do LNK + script malicioso

- O atalho (.LNK) aciona um comando embutido que executa um script PowerShell ofuscado — muitas vezes base64, escondido, em memória.

- O script baixa e executa em memória o que se chama “loader” e depois o corpo principal do malware, sem deixar muitos vestígios no disco (“fileless”).

-

Verificação de ambiente — foco Brasil

- O malware verifica se o sistema está configurado para Brasil: idioma português-Brasil, fuso horário, formato de data (DD/MM/YYYY) etc. Se não for “Brasil”, ele pode abortar.

- Este é um truque clássico para “focar” em vítimas locais e evitar análise em sandboxes genéricas.

-

Capacidades nocivas

- Quando tudo rico e pronto, o malware instala-se de forma persistente (via script de bat ou similar) e monitora o navegador da vítima para ver se ela acessa sites bancários ou de criptomoedas.

- Ao detectar um site-alvo, o trojan pode: capturar teclas (keylogger), tirar screenshots, injetar “overlays” falsos de login bancário para roubar credenciais, controlar mouse/teclado etc.

-

Propagação automática via WhatsApp Web

- Um dos detalhes mais “modernos” (mas com fundamento “clássico”) é a propagação automática: se a vítima tiver sessão ativa do WhatsApp Web, o malware usa ferramentas de automação para enviar o arquivo ZIP malicioso (ou similar) para todos os contatos do usuário.

- Isto o torna quase um “worm” que usa a rede de confiança do usuário para se espalhar.

Dicas práticas para você

- Jamais abrir ZIPs suspeitos que chegam por WhatsApp, mesmo que de contatos conhecidos — confirme via chamada, mensagem separada, etc.

- Verificar o tipo de arquivo dentro do ZIP: se houver atalho (.LNK) ou executável (.exe, .bat) e não for explicitamente esperado, ética de suspeita.

- Desconfiar de pedidos “abra no PC” ou “somente computador” — muitos usuários móveis não são alvo direto, mas o malware busca PC/Windows.

- Bloquear execução automática de arquivos em pasta temporária ou iniciando por atalho via políticas (no ambiente corporativo) ou alertar em casa.

- Monitorar sessões ativas do WhatsApp Web: se usuário não usa Web ou tem sessão aberta no PC sem saber, desconectar e mudar senha/ativar autenticação de dois fatores.

- Ter antivírus atualizado + solução de EDR/monitoramento de PowerShell anômalo: scripts PowerShell ofuscados são um dos caminhos de execução.

- Sobre redes de confiança: “Se meu amigo mandou, posso abrir” — não necessariamente. A conta pode estar comprometida.

- Planejar resposta rápida: se suspeitar de infecção — isolar o dispositivo, desconectar da rede, varrer com antivírus/edr, considerar reinstalação.

0 comentários